Securing Digital Supply Chains: Confronting Cyber Threats in Logistics Networks

Key Takeaways:

- On the Rise: Cyberattacks through the supply chain have increased by over 400% in recent years. Leaders need to take action.

- Enhance Third-Party Cybersecurity: Regularly audit suppliers’ cybersecurity practices and limit their system access to reduce vulnerability in digital logistics networks.

- Control Network Access: Implement network segmentation and multi-factor authentication to prevent unauthorized access and contain breaches in logistics operations.

- Secure IoT and Operational Technology: Strengthen IoT device security in logistics networks to prevent cyber sabotage, isolating endpoints from critical systems for enhanced protection.

- Prepare Incident Response Plans: Create and test an incident response plan with regular drills to ensure quick recovery and minimize disruptions in cyber emergencies.

An abbreviated version of this article originally appeared on Supply & Demand Chain Executive in August 2025.

In an age of rapid supply chain digitization and global connectivity, cyber threats have become a board-level concern for logistics companies. The same technologies that enable just-in-time deliveries, end-to-end visibility, and cloud-based coordination also introduce new risks. Cyberattacks through the supply chain have increased by over 400% in recent years. Interconnected networks mean that even a short IT outage at one point can cause widespread disruption. For example, a 2024 ransomware attack on a freight forwarder’s central system left customers unable to track shipments, creating logistical chaos across regions. These incidents demonstrate how brief disruptions can cause ripple effects throughout supply chains, particularly as more freight operations adopt digital systems. Executives now recognize that cybersecurity in logistics as more than just an IT issue — it’s a strategic business necessity to keep goods moving and safeguard reputation in a highly connected marketplace.

Key Cyber Risks Facing Supply Chains Today

No company in the supply chain ecosystem is immune to cyber threats. One analysis found that 27 publicly reported cyber incidents impacted transportation and logistics companies within a single 12-month period. The following are some of the most urgent cyber risks facing supply chains:

- Ransomware Attacks: Ransomware remains a major threat to logistics operations. Attackers infiltrate a company’s network, encrypt critical data or systems, and demand payment to restore access. This can grind shipping and warehousing operations to a halt. In early 2022, global freight forwarder Expeditors International had to shut down most of its operational systems after a cyberattack, leaving it with limited ability to arrange shipments or manage customs. Such downtime not only affects revenues and customer service but can also cause disruptions down the supply chain, delaying deliveries for many businesses. The damage can be severe — 60% of small companies go out of business within six months after a major cyberattack. A clear example is the UK’s KNP Logistics, which was driven into insolvency in 2023 following a ransomware breach that crippled its systems. These cases show how ransomware can disrupt logistics networks and even threaten the survival of supply chain partners. Attackers are actively targeting the sector; intelligence reports indicate criminal forums are selling illegal access to transport and shipping company networks — access that could be used to deploy ransomware and disrupt the global supply chain.

- Third-Party and Supplier Breaches: Supply chains naturally involve many third-party relationships — freight brokers, suppliers, technology vendors, logistics partners — and attackers often target the weakest link. A breach in a smaller vendor or service provider connected to a larger company can act as a Trojan horse, granting access to the primary target. Many organizations still struggle to maintain full visibility and control over their partners’ cybersecurity practices, creating additional gaps that cybercriminals are quick to exploit. For instance, an IT vendor with poor security could be hacked as a stepping stone to a shipper’s core systems, or an accounting partner’s compromised credentials could lead to the theft of supply chain data. This indirect attack route, which leverages trust and connectivity between businesses, has led to numerous high-profile breaches. It’s essentially a digital version of the old adage that a chain is only as strong as its weakest link. Strengthening third-party risk management is therefore essential to close these backdoors (more on that in best practices below).

- Software Supply Chain Attacks: Beyond breaching known suppliers, attackers also embed themselves deeper in the digital supply chain, tampering with software and IT services that logistics companies depend on. In a software supply chain attack, hackers sabotage a trusted software update or component to spread malware widely. The notorious SolarWinds Orion breach in 2020 demonstrated this threat: unknown attackers infiltrated a routine software update, compromising thousands of organizations downstream once they installed the infected update. Similarly, the 2021 Kaseya incident saw ransomware spread to dozens of businesses via a hacked IT management tool. These attacks exploit the trust companies place in enterprise software and cloud providers. A single corrupted platform or library can affect a larger group of victims by exploiting vulnerabilities in shared components. As logistics operations increasingly rely on third-party SaaS applications, tracking systems, and open-source code, they become more vulnerable to this type of hidden infiltration. Even a minor coding flaw in a warehouse management system or a compromised API integration can serve as an entry point for a breach that spreads across many supply chain partners.

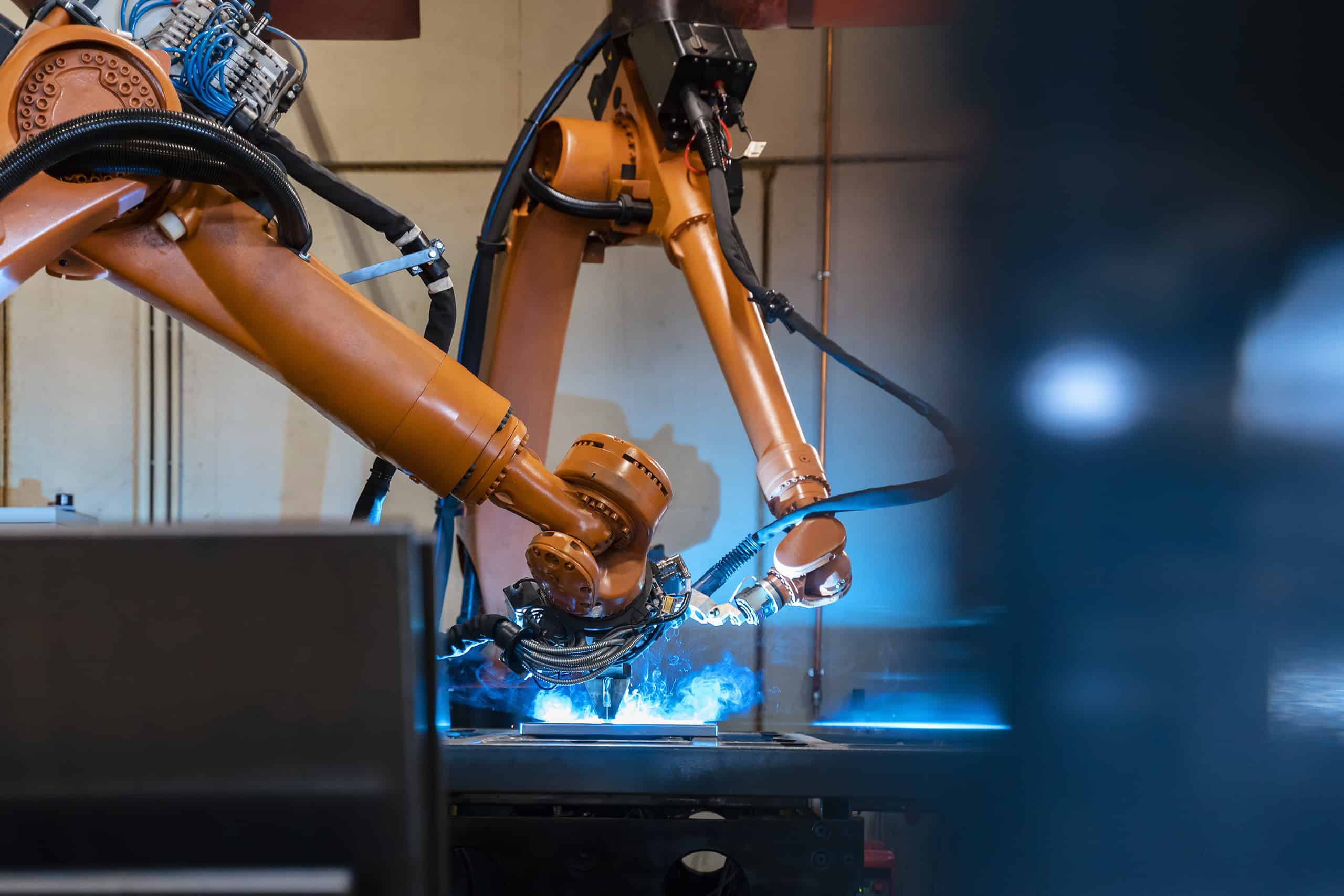

- IoT and Operational Technology (OT) Vulnerabilities: Modern logistics networks are filled with connected devices — from IoT sensors tracking shipments and telematics in trucks, to automated sorting systems and industrial controls in smart warehouses and ports. This Internet of Things (IoT) revolution offers incredible efficiency and real-time visibility, but it also increases the attack surface. Each connected sensor, RFID reader, camera, or vehicle telemetry unit is essentially an internet entry point that could be exploited if not properly secured. The spread of IoT devices introduces new vulnerabilities that must be managed effectively. For example, a hacker who hijacks a vulnerable warehouse camera or temperature sensor might find a way into the larger corporate network. In one notable case, a casino was breached through an internet-connected thermometer in a fish tank — a warning for any business connecting unconventional devices to its network. In logistics, operational technology systems such as port cranes, pipeline controls, or rail switching systems are also targets for cyber sabotage. A well-timed OT hack could disrupt the physical flow of goods — imagine a port’s cargo handling system being frozen by malware, halting dozens of ships. The integration of IT and OT in digitized supply chains means cyberattacks can now cause real-world supply chain failures. Securing IoT endpoints and isolating them from core IT systems is therefore an urgent priority.

Why Digital Connectivity Heightens Exposure

These threats are rising along with the industry’s digital transformation. Global connectivity, cloud platforms, and automation are a double-edged sword for supply chains — offering speed and scalability but also increasing cyber risks. There are several main reasons why digitization has raised the cyber risk profile of logistics networks.

- Broad Attack Surface: Supply chain data and processes that once lived in silos or recorded on paper are now accessible online across the globe. Cloud-based logistics platforms, API integrations between partners, and IoT networks create a broad, interconnected attack surface for hackers. A vulnerability in any connected system — whether a small supplier’s system or a cloud warehouse management portal — can serve as a gateway to the entire network. Rapid digitization and increasing complexity in supply chain IT have given adversaries more entry points, while the appeal of high-value information accessible through a single entry point makes these attacks more attractive. Essentially, hacking one link (with a phishing email or malware drop) can yield outsized rewards by unlocking access to multiple organizations’ data or operations.

- Interdependence and Cascading Impact: The tightly interwoven nature of modern supply chains amplifies the impact of any single cyber incident, highlighting the importance of robust cybersecurity measures. Companies are now digitally linked with vendors and logistics partners, sharing data and connecting systems to improve efficiency. However, this interdependence means that a security failure at one point can quickly spread outward. For example, a breach in a trucking company’s route scheduling system might disrupt retail distribution timelines for multiple clients. This was seen with the August 2024 attack on JAS Worldwide, where the outage of one forwarder’s central system affected shipment tracking for many customers worldwide. Likewise, the 2017 NotPetya malware outbreak (initially through a Ukrainian supply chain software) ended up shutting down operations at Maersk and other multinationals, showing how an attack can propagate through networked supply chain software. Basically, the more connected the logistics network, the bigger the potential impact of a cyber event. Digital integration has improved supply chain efficiency, but it also increases vulnerability if cybersecurity is lacking.

- Challenges in Oversight: While large enterprises may invest heavily in cybersecurity, they often depend on smaller partners who might lack the same resources or maturity. Global supply chains can involve hundreds of suppliers and service providers with varying security levels. Maintaining strong, consistent defenses across such a diverse network is challenging. Visibility decreases with each tier of subcontractor. Many organizations lack insight into their suppliers’ security practices, making it hard to identify weak links. This patchwork of defenses creates vulnerabilities that hackers aim to exploit. Additionally, with cloud services, some control shifts to the cloud vendor, so companies must trust that these providers are secure and properly configured. Misconfigurations in cloud storage or access settings are a common cause of breaches. In short, digitization often outpaces security oversight, leaving gaps in the armor.

- Higher Stakes Data and Automation: As logistics becomes digital, more critical operations and sensitive data are stored online. Warehouse robotics, autonomous delivery systems, and AI-driven forecasting all depend on digital control, which, if compromised, could cause physical disruptions or costly errors. Massive amounts of supply chain data —such as commercial invoices, customer orders, and tracking records — reside in cloud databases, making them attractive targets for data breaches or ransomware extortion. Recent studies report that the average cost of a data breach in the transport sector is $4.18 million. Beyond the immediate financial impact, a breach undermines trust between supply chain partners and clients. With so much at stake, attackers know organizations may feel pressured to pay ransoms or quietly resolve incidents, whereas in the past, a localized issue might have been contained. The digital crown jewels of logistics — including intellectual property like product designs, and real-time supply chain visibility tools — are valuable assets, and their exposure increases the urgency for robust protection.

The push towards cloud-based, real-time, integrated logistics, while offering clear advantages, has also increased the risk of cyber threats on an unprecedented scale. A decade ago, cyber incidents in shipping and logistics were quite rare; by 2023, the maritime sector alone had experienced at least 64 cyber incidents, up from just three a decade earlier. This trend underscores the importance of developing cyber resilience alongside digital innovation across supply chains. The good news is that with increased awareness and proactive steps, companies can enjoy the benefits of digitization while effectively managing risks.

Best Practices for Securing Digital Logistics Networks

Facing these evolving threats, what can supply chain executives do to strengthen their organizations’ cyber defenses? A comprehensive approach is necessary — one that combines technology safeguards, process improvements, and people-centered measures. Below are several practical best practices for enhancing cybersecurity in logistics and supply chain operations.

- Institute Rigorous Supplier Risk Management: Because third-party exposures pose a major vulnerability, companies should formally evaluate and manage the cybersecurity of their suppliers and logistics providers. This involves conducting regular security audits of partners, enforcing compliance with established standards, and including cybersecurity requirements in contracts. For critical vendors, consider requiring certifications or adherence to frameworks like ISO 27001 or NIST guidelines. Limit partners’ access to your systems and data by applying the principle of least privilege for any digital connections. By assessing and monitoring suppliers’ security postures, you can identify weaknesses early and prevent costly surprises. This collaborative approach helps build a unified, secure supply chain where all parties follow strict protocols. Remember, your cyber defenses are only as strong as the weakest vendor with network access to your business.

- Segment Networks and Strengthen Access Controls: A key way to limit damage from cyber intrusions is to prevent attackers from moving freely across your network. Logistics IT environments should be designed with strong access controls and network segmentation. In practice, this means separating critical systems, such as warehouse control systems, ERP, and customer data, from less sensitive zones like office IT or guest networks, and restricting access between them. Adopting a zero-trust approach can greatly reduce risk: never automatically trust any device or user, even inside the perimeter, without verification. Every access request should be thoroughly checked, and users should only be granted the minimum permissions they need. These measures create internal barriers that confine an intruder, similar to watertight compartments in a ship. As the U.S. Department of Defense has noted, setting access boundaries and micro-segmenting the network allows for monitoring and controlling each segment, helping to isolate a breach in one segment before it spreads. Practical steps include implementing multi-factor authentication (MFA) for all remote or privileged access (to prevent stolen passwords from being enough for entry), using modern identity and access management tools, and deploying next-generation firewalls to monitor traffic between network segments. By tightening access and segmentation, you considerably harden your logistics systems against lateral movement by attackers.

- Educate and Train Employees at All Levels: Human error remains one of the biggest cybersecurity risks across all industries, including logistics. Phishing emails, spoofed messages, and social engineering schemes target employees to steal credentials or trick them into unwittingly opening the door to attackers. Creating a cybersecurity-aware culture is therefore crucial. Provide ongoing cybersecurity training for staff — not just a one-time session, but continuous education that keeps up with evolving threats. Employees should learn how to identify suspicious emails or links, use strong passwords and multi-factor authentication, and follow data handling policies. Frontline workers in warehouses and drivers using mobile devices also need guidance on secure practices. An untrained user might accidentally click on a malicious link that a more experienced person would recognize and avoid. Encouraging users to pause and think before clicking can help save an organization millions in incident costs. Small, mindful actions can make a big difference in keeping everyone safe. Encourage employees to report potential security incidents or phishing attempts promptly, without fear of retribution or blame. Simulated phishing tests and interactive learning modules can help reinforce good habits. Leadership should emphasize that cybersecurity is everyone’s responsibility, from the C-suite to the loading dock. By turning your staff into a strong first line of defense, you significantly reduce the risk of a breach. In short, invest in your human firewall: well-trained, vigilant employees who can act as eyes and ears to detect and prevent attacks before they escalate.

- Develop and Drill an Incident Response Plan: Even with the best prevention, some attacks may still get through. That’s why having a robust incident response (IR) plan is critical — it’s your playbook for limiting damage and recovering quickly when a cyber crisis occurs. Develop a clear IR plan that specifies who takes charge during an incident, what steps to follow (from investigation and containment to communication and recovery), and how to keep the business running in the meantime. This plan should particularly address scenarios relevant to supply chain operations — for instance, how to respond to a ransomware attack that disables your transport management system or a data breach exposing customer shipping records. Define backup procedures (can you temporarily switch to manual processes or alternate systems?) and ensure that data backups are easily accessible and isolated from the network so they cannot be encrypted by an attacker. It’s not enough to have a plan on paper — you must also test it regularly through drills and tabletop exercises. Simulate a cyberattack on your logistics network and guide your team through the response. This will identify gaps in your readiness and build muscle memory so that if a real incident occurs, everyone knows their role. Time is critical during a breach, and a practiced response can mean the difference between a minor hiccup and a major supply chain disruption. Industry guidance highlights that freight forwarders and logistics providers should develop a thorough incident response plan and perform regular simulations to maintain readiness. Preparedness enables effective response, reduces downtime and losses, and reassures customers and partners of your capability to manage crises.

- Maintain Up-to-Date Systems and Layered Defenses: Cybersecurity is an ongoing process, not a one-time project. Make sure all your software, systems, and devices are updated with the latest security patches. Many attacks (including some ransomware and breaches) succeed by exploiting known vulnerabilities that could have been patched. Create an inventory of your critical applications — from warehouse management and routing software to IoT device firmware — and stay alert with updates. Use automated tools if possible to manage patches. Also, implement a defense-in-depth strategy, which involves multiple layers of security controls that support each other. This might include using encryption for sensitive data (both in transit and at rest) so that even if attackers intercept or steal data, it remains unreadable. Use intrusion detection and continuous network monitoring to spot unusual activity early. Regularly back up important data offline. Think about cyber insurance as a financial safety net for worst-case scenarios. By combining preventive technology (like MFA, encryption, anti-malware), detective measures (monitoring, alerts), and responsive capabilities (IR plans, backups), you build a resilient posture that can endure attacks without catastrophic failure. Cyber experts also suggest periodic risk assessments — like health check-ups for your network — to find new vulnerabilities and prioritize fixes. In a rapidly evolving threat landscape, remaining proactive and adaptable in your security strategy is crucial. Protecting supply chains requires a comprehensive approach that combines technology, awareness, and planning.

By implementing these best practices, supply chain leaders can significantly cut the risk of cyber incidents and lessen their impact if they happen. Industry voices are clear: cybersecurity can no longer be an afterthought in logistics and procurement strategies. It needs to be integrated into supplier selection, technology use, and workforce training from the beginning. Collaboration is also essential — sharing threat intelligence and standards with partners, taking part in industry cybersecurity efforts, and learning from peers’ experiences will boost the overall resilience of the supply chain community. In a world where supply chains are the backbone of commerce, building strong cyber defenses is just as important as protecting a physical facility or purchasing insurance.

Ultimately, safeguarding the digital supply chain is about maintaining business continuity and trust. Customers and stakeholders depend on seamless logistics; a cyber failure can quickly undermine confidence. On the other hand, a strong security stance can serve as a competitive advantage — showing that your organization is a dependable, resilient link in the global supply network. While threats are increasing, vigilance and smart investment in cybersecurity best practices enable supply chain leaders to navigate this digital era safely, ensuring that goods and data keep flowing despite challenges. Protecting the supply chain isn’t just an IT issue; it’s a strategic requirement for today’s logistics leaders, and those who take it seriously will benefit. Companies that harden their digital logistics networks now will be better prepared to withstand future cyber storms and deliver continuous value to their customers.